Ataques De DNS Rebinding Explicados: ¡La Amenaza Viene Desde Dentro!

En el ámbito de la seguridad informática, los ataques de DNS rebinding están ganando notoriedad como una amenaza significativa. Aunque […]

En el ámbito de la seguridad informática, los ataques de DNS rebinding están ganando notoriedad como una amenaza significativa. Aunque el concepto ha sido discutido en diversos foros y blogs, su complejidad y potencial de daño justifican una atención más detallada. Este tipo de ataque permite a los cibercriminales eludir las barreras de seguridad del navegador para acceder a aplicaciones internas que deberían estar protegidas.

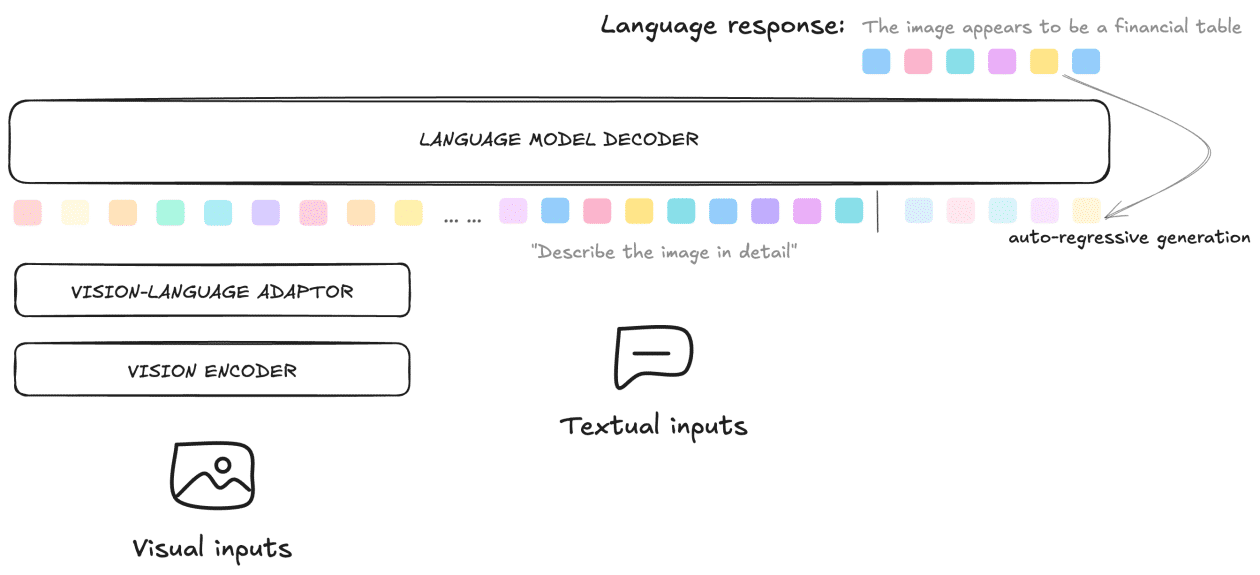

Para entender el DNS rebinding, es esencial conocer la política de mismo origen (Same-Origin Policy, SOP), una de las bases de la seguridad en la navegación desde 1995, cuando fue introducida por Netscape. Esta política protege a los usuarios asegurándose de que los scripts de un origen no puedan acceder a datos de otro origen, evitando así que sitios maliciosos obtengan información sensible como correos electrónicos o sesiones.

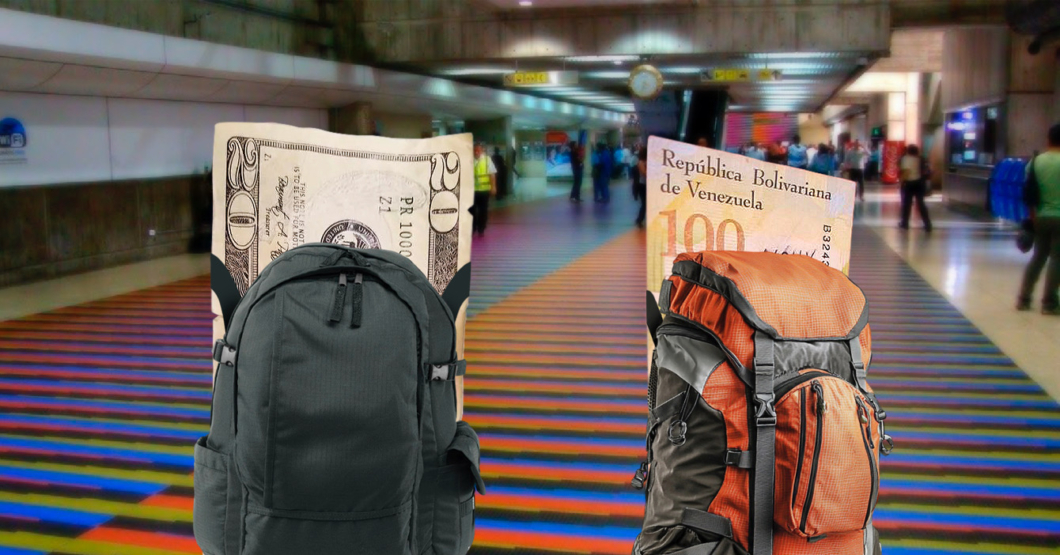

El ataque de DNS rebinding explota una vulnerabilidad en la interacción entre los protocolos de red y las medidas de seguridad del navegador. Manipulando la resolución de direcciones IP, un atacante puede primero dirigir un dominio a una IP pública y luego redirigirlo a una IP local. Una vez logrado esto, cualquier script ejecutado en el navegador del usuario puede interactuar con servicios en su máquina local, creando un acceso no autorizado a sus aplicaciones.

Los usos potenciales de este ataque son alarmantes. Un caso notable fue una vulnerabilidad descubierta en el cliente de BitTorrent Deluge, donde archivos del sistema podían ser expuestos debido a la falta de autenticación adecuada. Un atacante podría así controlar la aplicación o acceder a información crítica.

Existen ciertas medidas defensivas, como el almacenamiento en caché de respuestas DNS en los navegadores, aunque no son infalibles. A pesar de las medidas implementadas, muchas de estas dependen del sistema operativo y pueden ser vulnerables. Esto ha llevado a subestimar el ataque en ocasiones, a pesar de la existencia de herramientas que automatizan el proceso.

Es crucial que desarrolladores y usuarios adopten prácticas de seguridad más estrictas ante esta amenaza. La implementación de protocolos HTTPS, la verificación de las cabeceras de solicitudes y el control de acceso sólido en aplicaciones locales son pasos esenciales para mitigar este riesgo. Ignorar el peligro del DNS rebinding puede tener consecuencias graves.

En resumen, en el mundo de la seguridad informática, es imperativo mantenerse alerta ante nuevas técnicas y vulnerabilidades. La creciente sofisticación de los ataques sugiere que la protección de servicios, incluso en entornos locales, no debe ser subestimada. La seguridad es un proceso continuo que demanda constante atención y ajustes.

.jfif)